Насколько безопасно использовать адрес в качестве внешнего параметра?

Автор:И невесты тоже., Создано: 2017-07-21 21:30:57, Обновлено: 2019-07-31 18:28:48Я использовал платформу "Изобретатели количества" для вывода виртуальных монет с биржи, и для удобства я выведу адрес в качестве внешнего параметра, который будет находиться вне программы.

Я не боюсь, что кто-то изменит этот адрес, потому что если кто-то тайно изменит мой адрес, а не адрес, подтвержденный OK, то вывод будет неудачным.

Однако на таких биржах, как poloniex и btc-e, адрес снятия денег не требует проверки, и если кто-то тайно изменит внешний параметр адреса снятия денег в моей программе, мои монеты будут полностью потеряны.

Несмотря на то, что другие не могут видеть мой код, сколько администраторов платформы могут видеть мой адрес и изменять его?

Как же безопасно это?

- Viabtc Exchange: просьба об API для поддержки Viabtc.

- Как добавить битфинэкс к монетной торговле ETH_BTC?

- Проблема с редактором: при строгом декларировании переменных некоторые объекты, встроенные в них, возвращают ошибки.

- Пожалуйста, расскажите, как использовать фьючерсный интерфейс для реализации функций плавных рыночных цен.

- Монетный инновационный район

- Новички спрашивают, есть ли какие-то плюсы в количественной торговле цифровыми валютами после того, как биржи берут плату за транзакции?

- В настоящее время наименьшая выгода от использования квантовых торговых роботов.

- Как отфильтровать количество реальных бирж для объектов многобиржевой стратегии

- http://www.stevenwu.me/archives/871

- испытание

- Изобретатели количественное определение Стратегии Стойковые диаграммы Примеры рисунков

- Может ли один сервер запускать несколько хост-процессов?

- Квалификационный торговый мозговой шторм ждет вас!

- К-линия - это автомобиль, равнолиния - это дорога!

- Вопросы повторяющегося баланса на некоторых биржах

- Как можно верить стратегии, которая не имеет логики, если говорить о ней с научной и философской точки зрения?

- Некоторые из них - это и есть "основы" политики.

- Поскольку мы знаем, что мы не имеем никаких прав, мы должны быть готовы к тому, что мы не сможем сделать ничего, что бы не повлияло на наши отношения.

- Долгосрочная и эффективная модель торговли

- Индексы: спросите, есть ли индекс о рынке OKEX-контрактов.

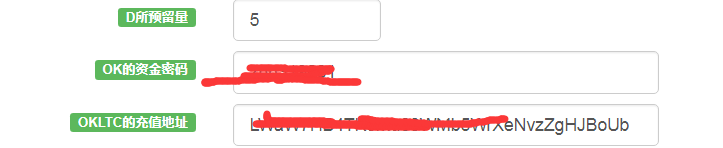

НульЭта информация относится к конфиденциальной информации, которая может быть использована в качестве параметров типа управления шифрованием. При сохранении система будет использовать ваш пароль в качестве семена секретного ключа для шифрования. Любой человек, включая платформу, также не может увидеть фактически сохраненный контент, потому что шифрование выполняется в браузере, сервер хранит только зашифрованную информацию.

Изобретатели количественного измерения - мечтыНо, несмотря на это, многие из них не хотят, чтобы их поддержали, потому что они не хотят, чтобы их поддержали.

Изобретатели количественного измерения - мечтыВ параметрах интерфейса введите секретный ключ, который будет идентифицирован BotVS. Кроме того, контроллер использует шифровальную строку, а не строку, чтобы обнаружить, что концы браузера чувствительных данных будут шифроваться, например: https://dn-filebox.qbox.me/89bb7724940a89ce5db08b38def691e9d99d6b0a.png Без BotVS никто не может изменить пароль.

И невесты тоже.Возьми свою стратегию, и скажи, что у тебя есть ETC/ETH/LTC. Хотя я не арендовал твою стратегию, но я думаю, что выводный адрес poloniex (т.е. загрузочный адрес chbtc) должен быть интерфейсным параметром.

И невесты тоже.На самом деле, во многих случаях, я не боюсь, что другие люди увидят мои параметры, но я боюсь, что после кражи учетной записи, кто-то может поменять мои параметры. Я думаю, что важные параметры, лучше, чтобы каждый раз, когда они изменяются, нужно подтверждение.

И невесты тоже.Если этот параметр является API-ключом, мы должны предотвратить просмотр другим. Однако, сейчас этот параметр является адресом, но, на самом деле, он не боится просмотра, а боится, что его изменят. Он написал свой адрес, и я не стал бы трагичным.

Изобретатели количественного измерения - мечтыЭто должно быть обнаружено, что конфиденциальная информация будет всплывать, а я - обнаружено, что API KEY будет всплывать, не делая никаких других настроек, автоматически.

И невесты тоже.Этот тип контроллеров просто говорит, что другие не могут видеть его.

И невесты тоже.Спасибо за ответ, беспокоил.